先週のMicrosoftは、「Windows 8.1 Update 2」のリリースをキャンセルしたことや、Qualcomm元幹部のPeggy Johnson氏がGlobal business development担当EVPとして就任するなどの動きがあった。今回は、7月31日(米国時間)にバージョンアップしたEMET(Enhanced Mitigation Experience Tool) 5.0に関するレポートをお送りする。

脆弱性を緩和するEMET 5.0

EMETとは、ソフトウェアが潜在的に持つ脆弱性の悪用を未然に防ぐツールである。ネットショッピングやオンラインバンキングなど、PC上で金銭を伴う操作が増えた今こそ、我々はセキュリティに対して敏感にならなければならない。

通常であればセキュリティホールが発見された場合、ソフトウェアベンダーはその穴をふさぐためのパッチ(更新プログラム)をリリースする。だが、パッチを公開するまでの間、ソフトウェアは無防備な状態になってしまう。この間を狙って攻撃を仕掛けるゼロデイ・アタックが存在するからだ。

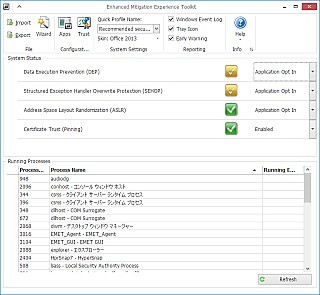

そのためEMETは「DEP(データ実行防止)」や「ASLR(アドレス空間配置のランダム化)」の強制実行といった、保護機能を多数備えている。今回リリースしたバージョン5.0では、「ASR(Attack Surface Reduction)」や「EAF+(Export Address Table Access Filtering Plus)」といったセキュリティ対策機能を新たに搭載した。

ASRはアプリケーションのライブラリやプラグインといった特定のコンポーネントをリモート攻撃から保護するセキュリティ技術だ。たとえば、Internet ExportでAdobe Flash Playerのプラグインを無効にする場合、同ソフトフェアのファイル名である「flash*.ocx」を追加指定することで、アプリケーション起動時に指定したコンポーネントの読み込みを抑制できる。

このようにコンポーネントの抑制は、プラグインシステムを持つアプリケーションで有用な機能だ。EMET 5.0では、Internet Explorerだけでなく、Microsoft WordやMicrosoft Excelに対するコンポーネント制御設定が構成される。また、プロフィール設定として「Popular Software.xml」をインポートすれば、多くのアプリケーションに対する攻撃を未然に防ぐことが可能だ。

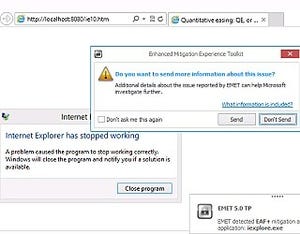

EAF+は、既存のEAFをさらに強化したセキュリティ対策機能である。これまでは「NTDLL」および「KERNEL32」を対象としていたが、新たに「KERNELBASE」の保護を追加。いずれもWindowsを支える低レベルモジュールだが、これらに対してExport Address Tableの読み込み元を限定し、スタックメモリーとスタックレジスタのチェックすることで攻撃を防ぐ。

さらに、近年多用されているROP(Return Oriented Programming)攻撃手法への対策も備えている。ROPはDEPのような不正コード実行防止機能を、さらに回避するための攻撃手法だ。まさにイタチごっこの関係だが、EMET 5.0では動的なROPガジェットを生成による攻撃を防ぐという。

そのほか、以前からサポートしている不正証明書の検出時にアクセスを止める「Bloking Rule」機能、起動プロセスや動作を改善するために「EMET Service」も導入された。

日々激化するセキュリティ攻撃を鑑みると、マルウェア対策ツールだけでなくゼロディ攻撃を防ぐため、EMETのような脆弱性緩和ツールを"転ばぬ先の杖"として有効活用すべきだろう。

ただし、EMETは英語版しか用意されていないため、使いこなすまでに時間を要するのは事実である。執筆時点では翻訳中だが、日本語版のユーザーガイドも予定されているので、セキュリティに関心を持つ方はぜひ試してほしい。なお、EMET 4.1 Update 1は2015年6月9日でサポート終了となるので、既存ユーザーには早期のバージョンアップをお勧めする。

阿久津良和(Cactus)