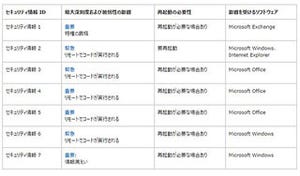

日本マイクロソフトは14日、毎月定例で提供している月例のセキュリティ更新プログラム(月例パッチ)の1月分を公開した。8件の脆弱性情報が公開され、深刻度がもっとも高い「緊急」が1件、2番目に高い「重要」が7件となっている。

一部はすでにインターネット上に脆弱性情報が公開されているほか、非公開ながら悪用が確認された脆弱性もあったという。ユーザーは早急なアップデートが推奨されている。

Windows Telnet サービスの脆弱性により、リモートでコードが実行される (3020393)(MS15-002)

MS15-002は、Windowsのサービスとしてインストールされる「Windows Telnetサービス」に脆弱性が存在。ユーザーが入力する値の検証が不適切なため、特別なTelnetパケットを送信することで、サーバー上で任意のコードが実行されるというもの。

Windows Telnetサービスは、Windows Vista以降のOSではインストールされず、手動でインストールした上で、サービスを有効にした場合に脆弱性の影響を受ける。Windows Server 2003ではデフォルトでインストールされるが、有効にはなっておらず、手動でサービスをオンにした場合に影響を受ける。

対象となるのはWindows Vista/7/8/8.1、Server 2003/2008/2008 R2/2012/2012 R2で、最大深刻度は「緊急」、悪用可能性指標は「2」となっている。

Windows コンポーネントの脆弱性により、特権が昇格される (3025421)(MS15-004)

MS15-004は、Windowsに含まれるTS WebProxy Windowsコンポーネントがファイルパスを適切にサニタイズできないため、現在のユーザーの特権が奪取されるという脆弱性。攻撃者は、特別な細工がされたアプリケーションをユーザーにダウンロードさせ、実行させる必要がある。

これに他の脆弱性を組み合わせると、特権が昇格した上でリモートコードが実行される危険性がある。すでにマイクロソフトではこの脆弱性を悪用した攻撃を確認している。ただし、脆弱性の情報に関して一般に公開されている形跡はないという。

対象となるのは、Windows Vista/7/8/8.1/RT/RT 8.1、Server 2008 R2/2012/2012 R2。最大深刻度は「重要」、悪用可能性指標は「0」となっている。

Windows Application Compatibility Cache の脆弱性により、特権が昇格される (3023266)(MS15-001)

MS15-001は、Windowsのバージョン違いによって動作しないアプリケーションの互換性を確保するためのMicrosoft Windows Application Compatibility Infrastructure(AppCompat)に、呼び出し元偽装トークンの承認が不適切なため、特権の昇格が起こるという脆弱性。

ユーザーが特別に細工されたアプリケーションを実行した場合に攻撃が行われ、AppCompatでキャッシュ変更をする間に実行されるはずの既存の権限チェックがバイパスされる危険性があり、その場合、昇格された特権で任意のコードが実行される。悪用は確認されていないが、すでに脆弱性の情報は一般に公開されているという。

対象となるのは、Windows 7/8/8.1/RT/RT 8.1、Server 2008 R2/2012/2012 R2。最大深刻度は「重要」、悪用可能性指標は「2」となっている。

Windows User Profile Service の脆弱性により、特権が昇格される (3021674)(MS15-003)

MS15-003は、ユーザープロファイルを読み込むWindows User Profile Service(ProfSvc)がレジストリハイブを読み込む際にユーザー権限を検証する方法に脆弱性が存在し、特別に細工されたアプリケーションを実行した場合に特権が昇格する、というもの。

この脆弱性が悪用されると、ProfSvcが他のユーザーアカウントに関連付けられたレジストリハイブを読み込み、昇格された特権でアプリケーションが実行される危険性がある。悪用は確認されていないが、すでに一般に脆弱性情報が公開されていたという。

対象となるのは、Windows Vista/7/8/8.1/RT/RT 8.1、Server 2003/2008 R2/2012/2012 R2。最大深刻度は「重要」、悪用可能性指標は「2」となっている。

その他の脆弱性

これに加え、緊急度「重要」の脆弱性が3件公開されている。

・Network Location Awareness Service の脆弱性により、セキュリティ機能のバイパスが起こる (3022777)(MS15-005)は、同一ネットワーク上のDNS/LDAPトラフィックへの応答へのなりすましによってファイアウォールポリシーが緩和されるなどのセキュリティ機能がバイパスされる脆弱性。対象となるのはWindows Vista/7/8/8.1、Server 2008/2008 R2/2012/2012 R2。悪用可能性指標は「3」。

・Windows エラー報告の脆弱性により、セキュリティ機能のバイパスが起こる (3004365)(MS15-006)は、Windows エラー報告(WER)に含まれるセキュリティ機能がバイパスされるという脆弱性だが、攻撃者がローカルでログオンできることが必要。対象となるのはWindows 8/8.1/RT/RT 8.1、Server 2012/2012 R2。悪用可能性指標は「2」。

・ネットワーク ポリシー サーバーの RADIUS 実装の脆弱性により、サービス拒否が起こる (3014029)(MS15-007)は、Windowsがインターネット認証サービス(IAS)、ネットワークポリシーサーバー(NPS)へ特別に細工されたユーザー名文字列を送信した場合にサービス拒否が起きる、という脆弱性。RADIUS認証が阻害される可能性もあるという。対象となるのはWindows Server 2003/2008/2008 R2/2012/2012 R2。悪用可能性指標は「3」。

・Windows カーネルモード ドライバーの脆弱性により、特権が昇格される (3019215)(MS15-008)は、WebDAV カーネル モード ドライバー(mrxdav.sys)に脆弱性が存在し、特別に細工されたアプリケーションを実行した場合に特権の昇格が起きる可能性がある。ただし、攻撃者がローカルでログオンし、アプリケーションを実行する必要があるという。対象となるのはWindows Vista/7/8/8.1/RT/RT 8.1、Server 2003/2008/2008 R2/2012/2012 R2。悪用可能性指標は「2」。