キヤノンITソリューションズと、同社が国内販売やサポートなどを担当するセキュリティベンダ「ESET」と共催した企業向けのセキュリティイベント「ESET Security Days」が9日に開催された。ESETの技術や最近のセキュリティ動向などが説明された中で、神戸大学大学院工学研究科の森井昌克教授が登壇し、「サイバーセキュリティの現状と未来」と題した講演を行った。

WordPressの改ざん被害が800以上に

森井教授は、まず直近の話題として、ブログ/CMSプラットフォーム「WordPress」の脆弱性によって国内でも多くのWebサイトが改ざん被害に遭っていることを紹介。すでに800以上のサイトが改ざんされており、丸川珠代五輪相(政府のサイバーセキュリティ戦略本部副本部長も務める)のサイトも被害に遭っており、対策が進んでいない現状を指摘する。

こうしたソフトウェアの脆弱性はなくならない、と森井教授は指摘。「便利さが安全性を脅かし、新しい脆弱性が生まれる」とし、もともと複雑なシステムに対し、便利さを求めて機能が追加され、さらに複雑化する説明した。さらに今回の攻撃は「小中学生でも書けるような数行のスクリプトだけで、しかも機械的に全世界の脆弱なサイトを探して書き換えることが簡単にできた」と強調する。

段階的に情報が盗まれる

この背景には、利用者が「サイバーセキュリティを理解していない」現実があるという。企業のシステム管理者ですら危険性を理解していないと森井教授は指摘する。

今年(2017年)1月には、産業ガス最大手の企業でサイバー攻撃による情報漏えいが明るみになり、社員らの個人情報が流出した可能性があると発表された。しかし、漏えいしたのが社員の個人情報だけなので「たいした被害がないと強調していた」そうだ。

しかし、詐取された情報が社員の氏名や職位、メールアドレスだけだったとしても、窃取した個人情報を使ってソーシャルエンジニアリングの手法を用いたり、メールの文面で社員の情報を悪用したり、「次の攻撃段階に移れる」(森井教授)危険があるのだ。

いきなり重要な機密情報を盗むような攻撃が行われるのではなく、段階的に情報が盗まれる、と森井教授は指摘。最初に取られた情報が機密情報でないとしても安心せずに、こうした最初の攻撃から対策を講じていくのが重要だと話す。

日本は今、「マルウェアの流行国」に

マルウェアは「総合不正アクセスツールとして進化を遂げ、AI(人工知能)などの最先端技術を取り入れている。侮ってはいけない」と森井教授は強調。ESETのデータ提供を受けた森井教授が分析したところ、2015年1月1日から16年10月1日までの間に、世界で流通するマルウェアの量は減少傾向にあったが、16年の半ばごろから再び増加に転じた。

それに対して日本は、15年は世界に比べても流通量は少なかったが、16年に入って急激に増加。その結果、「世界でも日本はマルウェアが流行している国の一つになっている」(同)という。

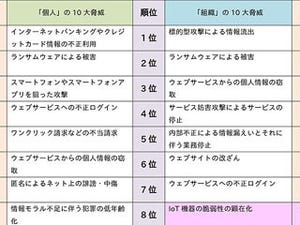

特に、ランサムウェアは世界規模で流行しているが、日本は特に流行しており、被害が多く発生していると森井教授は話す。しかも日本はマルウェア流通量が増加傾向にあり、森井教授は「最悪の状況になっている」と警告する。

標的型攻撃、メール対応訓練の本当の意味

加えて、森井教授は標的型攻撃にも言及する。「標的型」という名称のイメージで「小さい会社なので狙われない」などの錯覚が生まれているが、実際の攻撃は「標的を選ばない」と森井教授。英語では「APT」(Advanced Persistent Threat)と呼ばれ、直訳すると「技術的に高度で(Advanced)、執拗に・計画的に(Persistent)、大きな脅威になる(Threat)攻撃方法」となる。森井教授は、標的型攻撃は不特定多数に対する攻撃だと強調する。

こうした標的型攻撃(APT)では標的型メール(英語では"ブラックメール")が使われるが、こうしたメール攻撃で一般的に言われる「怪しいメールは開かない」という対策について、森井教授は「不審なメールなどありえない」と指摘。攻撃者は巧妙に細工された内容のメールを送るため、攻撃メールに不審な点はもはや見受けられないというわけだ。森井教授は「もはやおまじないレベル」(同)だと話す。

標的型メール対策の1つとして、普段から怪しいメールを送り、社員が添付ファイルを開いたら注意を促すといった演習があるが、「1人でも引っかかれば社内で感染が広がる」ため、演習では添付ファイルを開く人がゼロにならなければ意味がない。それでも、社員のセキュリティ意識を高めたり、感染後にどう対応するかを訓練することは意味がある、という。

気づかないうちに感染している?

昨今の標的型攻撃では、マルウェアに感染してもバックグラウンドでひっそりと動作したり、そもそも動作するまで数週間時間を置いたりして情報を盗もうとするため、感染に気付きにくい。

森井教授は、全体の数%~10%前後のサイトが攻撃を受けて感染しており、そのうちの7~8割は感染に気付いていないと推計する。中小企業などでは特に保有している情報の価値が自社で分かっておらず、バックドアをしかけられたり踏み台になったり、感染による被害への理解が追いついていない、とする。

森井教授は「感染しない」対策の必要性を強調しつつ、「攻撃を受けたときに、被害を最小限にするための対策、体制をどうするか」という点を重視する。

「セキュリティは簡単ではない」と森井教授。現状を知って対策を検討することが重要で、「まずは現状の脅威を知ることが大事。コストも含めて必ず最良の方策がある」と話し、セキュリティ対策を実施することを促している。