当連載第25回で解説したのが、マイナンバーカードを使ったJPKI(公的個人認証)です。これは、「オンラインでの本人確認の決定版」ともいうべき技術ですが、現状の普及率はまだまだ。

そうこうしているうちに、JPKIではない本人確認手法を悪用したなりすましで、高齢女性から1400万円をだまし取るという事件が発生しました。

これに関連して、まだまだ誤解があるようなので、改めて紹介したいと思います。一応念のために記しますが、今回の話に「マイナンバー」は全く関係ありません。「マイナンバーカード」を含む本人確認の話です。

本人確認はなりすましとの戦い

今回のなりすまし事件は、被害者の身分証明書を使った本人確認がリモートで行われ、犯人側が勝手に被害者名義の銀行口座を開設して、本人の口座から偽の本人の口座に「振替」(本人名義間の資金移動)をすることで金銭をだまし取ったというもののようです。

ここで問題となるのが「なぜ偽の本人口座が開設できたのか」という点です。これを実現するには「本人確認」を突破しなければなりません。本人確認は「身元確認」と「当人認証」の2種類からなり、まずは本人が本人であることを証明する身元確認が必要になります。

本人確認には、一般的に運転免許証やマイナンバーカード、在留カードといった公的な身分証明書(本人確認書類)が使われます。例えば銀行の窓口で身分証明書を提出して本人を確認する場合は目視で身分証と本人を確認しますが、これをKYC(Know Your Customer)といいます。オンラインでこの本人確認を可能にすることをeKYCと呼びます。

このKYCとeKYCは法的にも定められており、犯罪収益移転防止法(犯収法)と携帯電話不正利用防止法に規定があります。犯収法は金融機関向け、もう一方は携帯キャリア向けの法律ですが、今回は犯収法の方を取り上げます。

この犯収法には施行規則があり、個人向け本人確認方法として「1号イ」から「1号カ」までの14種類が定められています。例えば「1号イ」は店頭で本人から本人確認書類の提示を受ける方法です。

このうち6種類がオンラインでの本人確認について定めたもので、1号ホ/1号ヘ/1号ト/1号ワ/1号ヲ/1号カがあり、一般的には「1号」を省いた「ホ方式」「ワ方式」などと呼ばれます。

-

犯罪収益移転防止法におけるオンラインで完結可能な本人確認方法(金融庁 参考資料より)

さて、前置きが長くなりました。この本人確認方法については、特にどれを使うという指定はなく、いずれかの手法を正しく使うことが求められているのみです。金融庁や全国銀行協会のような規制当局も業界団体も特に指定はしていません。

その結果、多くの金融機関は「ホ方式」によるeKYCを採用しています。この「ホ方式」は、「写真付き本人確認書類の画像」と「容貌の画像」を用いたeKYCの方法です。今回の事件ではマイナンバーカードが使われたようですが、運転免許証を使う場合もあります。逆にこのホ方式だと、写真のない健康保険証や住所記載のないパスポートは使えません。念のために繰り返しますが、「今回の事件は、本人確認にマイナンバーカードを使ったから起きたものではなく、運転免許証や在留カードでも同様の問題が発生しうる」のです。

このホ方式は、運転免許証とマイナンバーカードという、現在の2大身分証明書に対応でき、導入が比較的容易で利便性が高いというのが売りです。

ホ方式の運用としては、身分証明書を正面から撮り、さらに斜めからも撮ることで、単なるコピー用紙ではなく厚みのあるカードだということを示し、氏名/住所/顔写真の情報を取得します。さらに本人の自撮りをするのですが、ランダムに横を見るなどの動きが指示され、それに従うことで録画ではないことを示した上で、身分証明書の顔写真と照合します。

その都度リアルタイムに動きを指示されるので録画データでの悪用は難しく、そもそも動画アップロードなどはできない仕組みが必要なので、事前に記録したデータでeKYCをすることはできません(詳細はLiquidのサイトなどで解説されています)。

今回の事件では、「スマホのビデオ通話機能で自分の顔やマイナンバーカードを相手側に示した」(前述の読売新聞報道による)ということのようですが、ビデオ通話の内容を録画してeKYCに読み込ませるという攻撃は難しいため、ビデオ通話でリアルタイムにeKYCを実行したのではないでしょうか。

恐らく犯人側はあらかじめ口座登録の作業を進め、eKYC待ちの状態でビデオ通話をして、被害者に指示通りの動きをさせてその映像をeKYCに読み込ませた、というのがありうる可能性でしょう。

撮影することで認証するというホ方式の関係上、一定の割合でなりすましが発生することは想像できます。スマホ側に奥行きを認識するカメラ機能があってそれが使われれば、今回のようなディスプレイを使ったeKYCは防げたかもしれませんが、完璧を求めると正規利用者の多くもエラーになってしまって照合できないということにもなりかねません。

eKYC事業者自体もこうした可能性は認めており、導入提案時にはそうした危険性も伝えているといいます。今回の事件では、この課題が実際に悪用された事例と言えます。

とはいえ、もしこの攻撃手法だったとしたらeKYCを実施している段階ではかなり不自然な状況になっていたはずです。世の中にはキャッシュカードと暗証番号を見知らぬ警察官(偽物)にいきなり手渡してしまう人もいるわけで、利用者側の注意が必要なのは間違いなく、高齢者の家族はこうした手口があることを話し合うといいかもしれません。

マイナンバーカードはなりすまし対策になるか

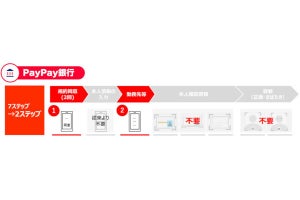

さて、そこで登場するのがeKYCのワ方式です。これは、マイナンバーカードのICチップに保管された電子証明書を用いて本人確認をする方法です。この電子証明書を使う仕組みは公的個人認証(JPKI)といわれ、安全性と利便性の高さを両立する仕組みとして知られます。ICチップ内の電子証明書は改ざんができず、通信経路上で改ざんされていないことも証明できます。

仮に双子であろうと、リアルタイムに映像を共有しようと、この方式ならなりすましはできません。マイナンバーカードと署名用電子証明書のパスワード(6~16桁)が必要になるため、この2つさえ他人の手に渡らなければ、ホ方式のようななりすましが発生する心配はありません。

身元確認の確実性はホ方式に比べて高く、最近はこれに対応したサービスも増えてはきていますが、ここまでの説明で分かるとおり、この方式も完璧ではありません。マイナンバーカードと署名用パスワードの2つを警察官(偽物)に手渡してしまったら、結局口座を作成されてしまうのです。

個人的には、そういった攻撃を成功させるなら、キャッシュカードと暗証番号を直接だまし取った方が早いとは思いますが、今回の事件のように、同一名義口座だと疑われづらいというのが恐いところです。とはいえ、JPKIだとリモートでの攻撃が行えず、被害者宅にアクセスしなければならなくなるので、攻撃のハードルは上がるでしょう。

いずれにしても、「本人確認」というのはどれを選んでも確実ではありません。公的な身分証明書としては健康保険証も法的に認められていますが、顔写真がないことから悪用が頻発し、店頭での携帯電話契約には利用できなくなりました。顔写真があっても、偽造カードで素通しという例があります。

銀行側も、銀行口座のeKYCによる新規開設から利用開始までに一定の時間をおくなどの対応は必要かもしれません。AIを使うまでもなく、高齢者の新規口座開設は慎重にするという対策や、開設直後の送金は限度額を設定するなどでもいいかもしれません。

前掲の通り、「本人確認」は身元確認と当人認証の2つがあり、本来は「利用者が本当に身元確認をした本人であるか」も検証する必要があります(当人認証)。通常は口座開設時に設定したIDとパスワードを使いますが、なりすまし開設だと意味がありません。

例えばLiquidは、ログイン時などに登録された顔情報と照合する顔認証を実施して、なりすましを防止するLiquid Authという仕組みを提供しています。ログインのたびに使うのはコストが高いでしょうから、その辺りは色々工夫もあるでしょう。最悪、被害が発生したら補償する、という考え方を金融機関がしても間違いではありません。実際、インターネットバンキングの不正の9割以上は金融機関が補償しています(金融庁令和6年3月26日報道発表資料による)。

利用者側も、カードと暗証番号を他人に手渡さない、不自然なビデオ通話はしないといった自衛が必要です。カードと暗証番号を他人に手渡した結果の被害だと、補償が減ったり補償されなかったりという可能性もあります。

政府は、犯罪収益移転防止法と携帯電話不正利用防止法における本人確認をマイナンバーカードのJPKI(犯収法のワ方式)に原則一本化する方針を示しています。JPKIでもなりすましの可能性はありますが、キャッシュカードと同様、「カードと暗証番号を他人に手渡さない」を合い言葉に自衛をするしかありません。逆に言えば、自衛しやすいはずなので、早めに一本化した方が安全ではないかとも考えられます。

-

政府の「デジタル社会に向けた重点計画」のポイント(赤枠は筆者)。非対面は一本化、対面もJPKI対応を進めて本人確認書類のコピーを取らない運用を目指すようです

マイナンバーカードのJPKIに一本化すると、マイナンバーカードを持たない人は携帯電話の契約と金融機関の口座開設がリモートで行えなくなりますが、すでにマイナンバーカードの交付数は人口の8割近くに達しており、多くの人は利用できます。

マイナンバーカードを使うと、フィッシングに強いログインが可能な点も見逃せません。マイナンバーカードで認証してログインできるサイトはホワイトリストで定められるので、「見た目のURLが似通ったフィッシングサイト」にアクセスしてもログインできないので、安全性が高まります。

個人的には、マイナンバーカードで身元確認をした上でパスキーを作成すれば、フィッシングサイトに強い安全な生体認証によるログインができるようになって、利便性と安全性を確保できると思っています。必要であれば、身元確認をした住所にワンタイムパスワードを郵送し、そこから改めてパスキーを設定して利用開始、という手法も取れるでしょう。

今後マイナンバーカード機能のスマホ搭載が進むと、口座開設もカードを使わずにスマホだけで行えるようになります。「その手元のスマホで口座開設をしてください」もしくは「そのスマホを渡してください」という犯罪者に従う人がどれだけいるのかということを考えると、手続きをスマホで行うようになればより安全ではないかという気もしています(単なる感覚でしかありません)。

マイナンバーカードは物理カードのため、複数のスマホで安全に利用できる反面、犯罪者に渡して悪用される危険性もあります。JPKIをさらに推進し、スマホ搭載によってなりすましの危険性を減らせるのではないか。そんなことを考えさせる事件でした。

なお、マネーロンダリング対策として、銀行業界は昨今、既存の銀行口座の利用状況を確認するハガキの送付などを行っています(連載第17回 参考)。これによって、見知らぬ口座が契約された状態かどうかが分かるようになっています。こうした連絡が金融機関から届いたら、家族分を含めて念のために一応確認をするといいかもしれません。