日本マイクロソフトは5月14日、 日本のセキュリティチームの公式ブログにおいて、ランサムウェア「WannaCrypt」の概要やその攻撃に対し必要なアクションをまとめたガイダンスを公開した。

同社は2017年5月12日(米国時間)より、イギリスをはじめとする複数の国の医療機関やその他の企業に影響を及ぼすランサムウェアによるサイバー攻撃を確認しているという。

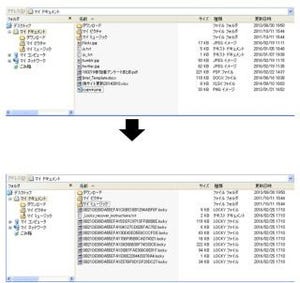

「WannaCrypt」はメールなどのソーシャル エンジニアリング手法を使い拡散を狙うほか、「CVE-2017-0145」(SMBv1サーバの脆弱性)を悪用して細工したパケットをSMBサーバに送ることで拡散する。

そのため、対策として、Microsoft Windows SMB サーバ用のセキュリティ更新プログラム(4013389)の適用を推奨している。

今回は、影響の大きさを考慮し、サポートが終了している Windows XP、 Windows 8 および Windows Server 2003についても例外的にセキュリティ更新プログラムが公開されている。

ただし、本稿執筆時点で、Windows XP/8 およびWindows Server 2003の更新プログラムが公開されているWebページにアクセスすることができない。

同社によると、発表時点ではWannaCryptで使われている悪用コードはWindows 10 には無効であることを確認しているという。

同社は、追加の保護策としてSMBv1の無効化の方法も紹介している。

Windows Vista 以降を実行している場合は、マイクロソフト サポート技術情報 2696547に記載されている内容を実施すればよいとしている。

Windows 8.1あるいは Windows Server 2012 R2以降を実行している場合の代替の方法としては、以下を行う。

クライアントOSにおける作業は以下の3つとなる。

- [コントロール パネル] を開き、[プログラム] をクリックし、次に [Windows の機能の有効化または無効化] をクリックする。

- Windows の設定画面で [SMB1.0/CIFS ファイル共有のサポート] のチェックボックスを オフ にし、[OK] をクリックしてウィンドウを閉じる。

- コンピューターを再起動する。

サーバOSにおける作業は以下の3つとなる。

- [サーバーマネージャー] を開き、[管理] メニューをクリックし、[役割と機能の削除] を選択する。

- 設定画面で [SMB1.0/CIFS ファイル共有のサポート] のチェックボックスをオフ にし、[OK] をクリックしてウィンドウを閉じる。

- コンピューターを再起動する。

最優先事項はマルウェア対策ソフトがマルウェアを検出できることであるとして、最新の定義ファイルになっていることを確認するよう呼びかけている。