警視庁がまとめた2014年度のインターネットバンキング不正送金被害額は約29億円。その不正送金を仕掛けるボットネットに感染したPCは世界で約8万2,000台と見られているが、警視庁はその半分となる約4万4,000台のPCを国内で特定し、日本初のボットネットテイクダウン(撲滅)作戦を実施したばかりだ。

このように、セキュリティ被害は対岸の火事ではなく、ユーザー各人の意識改革が求められている。日本マイクロソフトも2015年2月18日に「Digital Crimes Unit(サイバー犯罪対策センター)」の日本拠点を設立し、サイバー犯罪などに立ち向かう姿勢を表明したばかりだが、2015年5月12日にサイバーセキュリティ対策に対する取り組みを説明した。

世界中がターゲットとなるサイバー攻撃の現状

ITとセキュリティを取り巻く環境は、10年前と見比べると大きく変化している。Microsoft Worldwide Public Sector部門でCSO(Chief Security Officer)を勤めるJennifer Byrne氏は、「セキュリティに対する考え方を変えなければならない。モバイル(デバイス)側によるセキュリティ対策が必要だ」と、現在のセキュリティ対策のキーポイントを説明した。なお、Byrne氏はMicrosoft入社前の18年間、サイバーセキュリティに関する業務に従事。現在はCSOとして各国の政府機関や企業とともに、セキュリティに関わる問題に取り組むセキュリティアドバイザーを率いる立場にある。

「世界中の企業や政府機関もしくは個人をターゲットに、攻撃を仕掛けるサイバー犯罪やプライバシー情報の漏えいは、企業経営者や政府機関の重要課題」とは、米国のコンサルティング企業であるMcKinsey & Companyの発言だ。これ引用して、現在の調査情報を説明した。日本マイクロソフトがまとめた数値によれば、不正な侵入を検知するまで要する期間は243日、データ侵害に対する平均コストは4.2億円。年間15%ずつ増加している。そして、サイバー攻撃による生産性低下や成長障害といった全体的な損害は、約360兆円にも及ぶという。

セキュリティ問題が解決に至らない背景には、IT環境の複雑化があるとByrne氏。ITの技術革新はメリットである反面、プラットフォームやインフラが複雑に絡み合い、デバイスの多様化も拍車を掛けている。この複雑化した構造はセキュリティチームの負荷にもつながり、その隙間を縫って攻撃者はプライバシー情報の奪取やマルウェア攻撃などを仕掛けているのが現状だと述べた。

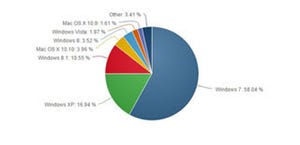

次に引用したのが、米Verizon Communicationsのセキュリティレポート「2014年度データ漏えい/侵害調査報告書(Data Breach Investigations Report)」である。写真では分かりにくいものの、Byrne氏は「セキュリティ問題が複雑かつ変化している点を視覚的に把握するため」と引用理由を説明した。ちなみに左上の折れ線グラフは2009年から2013年までのセキュリティインシデント(侵害事例)をまとめたものだが、2009年トップのブルートフォースアタックは年を重ねるごとに順位を下げ、2013年は12位に下落している。

年月を重ねるごとに新しい脅威が登場し、過去のセキュリティ対策は役に立たなくなるパターンが例年繰り返されていると、セキュリティ対策の現状を分析。そのためMicrosoftは、セキュリティチームが現状を把握したうえで、労力に対する優先度の付け方が重要だと考え、企業や政府はもちろん社会全体にコミットしているという。

また、先のセキュリティインシデントは9つのパターンに分類できるため、セキュリティチームが優先順位を付けることが可能である点も強調した。それが右上の棒グラフだが、2011年から2013年でもっともインシデント数が多かったのは、POS侵入(31パーセント)、次にWebアプリ攻撃(21パーセント)であることが読み取れる。

前述のとおり報告書はVerizon Communicationsがまとめたものだが、Byrne氏は「共通する特徴がある」とMicrosoftの分析を紹介した。1つめは、OSやソフトウェア、デバイスといったシステムの脆弱(ぜいじゃく)性だ。セキュリティホールをふさぐパッチ未適用の環境がターゲットとなりやすい。

2つめはユーザーの関与。例えば社内ユーザーが攻撃の抜け道を作ってしまうケースは、意図するしないに関わらず発生する。また、BYODがマルウェアに感染した場合も類するとした。そして最後はデータを標的にした攻撃。例外としてDoS攻撃などを用いてネットワークそのものを攻撃の対象にするケースも存在するが、最終的にはデータ奪取を目的としているという。