日立ソリューションズは9月14日、標的型攻撃対策としてネットワーク接続やファイルの持ち出しを制御する「秘文 Device Control」と高度なサイバー攻撃の対策製品・サービスを提供するファイア・アイのマルウェア対策製品「FireEye NX」を連携し、マルウェア感染端末の自動隔離による感染拡大の防止ソリューションを9月15日から提供開始すると発表した。提供価格は個別見積。

昨今、特定の団体や企業を狙う標的型攻撃は巧妙化しており、未然に攻撃を防ぐだけでなく、マルウェアに感染した場合は早期に発見し、被害の拡大防止につなげるかが重要となっている。このような状況を踏まえ、同社は秘文 Device ControlとFireEye NXの連携ソリューションを提供する。

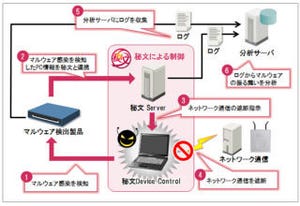

同ソリューションはFireEye NXによって検知された通知内容(インシデント)の重要度に応じ、秘文 Device Controlがマルウェア感染端末への警告やネットワークから自動遮断するなどの対応を行う。自動遮断することで感染端末を媒介とした内部ネットワークにおける感染拡大を防ぐとともに、感染端末から行われる情報収集などを妨害し、情報漏洩のリスクを低減。

また、感染端末に警告画面を表示することで利用者は自動遮断された理由を把握し、迅速な対応を行うことが可能となっている。これにより、システム管理者が行う感染端末の物理的な場所の特定や手動による隔離処理が不要となる。

同ソリューションは、FireEye NXが検知したインシデントと重要度に応じて、マルウェア感染の可能性と影響度を判断し、秘文 Device Controlでそれぞれ下表のように対応できる。

| 「FireEye」のインシデント | 重要度 | 「秘文」の対応例 | |

|---|---|---|---|

| C&C(コマンド&コントロール)サーバとの通信を検知 | 高 | マルウェアに感染している可能性が極めて高い | 利用者への警告 ネットワークの自動遮断 |

| サンドボックスでマルウェアらしき振る舞いを検知 | 中 | マルウェアが侵入した可能性がある | 利用者への警告 |

| 既知のマルウェアの検知 | 低 | 他のセキュリティ製品(アンチウイルスソフトやFW/GW)で対応が可能 | 特になし |

さらに、秘文 Device Controlのファイルアクセスログやネットワーク通信ログとFireEye NXのアラートログを分析し、マルウェアがどのようなローカル/ネットワークファイルにアクセスしたかを確認できるログ分析サーバを導入することで、インシデント発生時に漏洩した可能性のあるファイルの特定をサポート。

ログ分析サーバで利用する製品・サービスとしては、ビックデータ利活用基盤ソリューション「Splunk」や、ソフトバンク・テクノロジー株式会社が提供するログの管理・分析クラウドサービス「4DP LogSearch」など、顧客の環境や要望に合った適切な手法を提案する。