paperboy&co.(ペパボ)は9日、個人向けのレンタルサーバサービス「ロリポップ!レンタルサーバー」に対する大規模攻撃の続報を発表した。同社では、この9日(20時42分)の発表を、今回発生した大規模改ざん被害に関する情報の最終報告としている。

今回の原因として、同社が提供する「簡単インストール」の不備と、同社サーバ側のパーミッション設定の不備により、今回の大規模攻撃につながったと説明している。

原因と経緯

大規模改ざんの具体的な原因となったのは、同社が提供する「簡単インストール」機能の不備によるものという。「簡単インストール」機能は、本来手動で行うインストール作業を、サーバー側で自動的に行い、CMSのインストール作業を簡易化するもの。「簡単インストール」の仕様では、システムファイルのみがインストールされ、ログイン情報登録などのセットアップが行われていない状態でWordPressが設置されていた。

この「簡単インストール」を利用して設置されたWordPressが攻撃者に狙われ、WordPressの管理者権限を第三者に取得されたことで、サーバ上に構成上の不備を悪用するスクリプトが設置された。

そして、サーバ側のディレクトリパーミッションで、FollowSymLinksの設定を有効にできる状態だったため、同一サーバ上のユーザー領域をたどり、他ユーザーのwp-config.php(WordPressの環境設定を行うファイル)が参照された。合わせて、サーバ上に設置されたスクリプトで情報が取得されてデータベース(DB)が書き換えられ、大規模なサイト改ざんにつながった。

中間報告からの変更

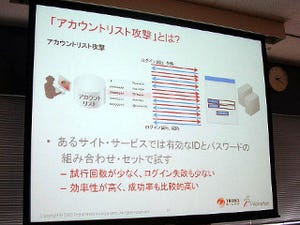

同社では8月30日の報告で、原因を「WordPressのプラグインやテーマの脆弱性を侵入経路として、同社のパーミッションの設定不備を突かれたもの」と説明していた。これに関し、以前からサーバに設置された不特定多数の「wp-login.php」(ログイン用ファイル)に対し、海外から大量のアクセスがあり、実際にファイルの脆弱性を悪用されたケースも確認していたと説明。

今回の改ざんにおいても、同時間帯に大量のアクセスが海外から発生していたため、初期対応として、短時間に大量のアクセスを引き起こすブルートフォースアタックおよび、WordPressの脆弱性に原因がある可能性を掲載したとする。

被害の内容

改ざん被害の内容は、サイトのタイトルに「Hacked by Krad Xin」が混入することや、サイトのキャッチコピーが「BD GREY HAT HACKERS」に変更されること、サイトが文字化けすることなど。同様の改ざんが8,438件確認されている。

対策および今後の方針

同社では、29日よりwp-config.phpおよびinstall.php(WordPressインストール時に必要なファイル)のパーミッション変更、DBパスワードの変更(CMS内のDBパスワードも含む)、サーバ内のディレクトリパーミッションの変更、FollowSymLinksの機能停止、全サーバのウイルススキャンなどを順次行っている。

発端となった「簡単インストール」機能は配布停止。今後パーミッションの設定と未インストール状態で残る部分を改善したのちに再開する予定という。

同社では、被害を受けたユーザーに対し、引き続きデータの復元方法や問い合わせ用フォームなどを案内する。合わせて、所轄警察署に通報し今後の対応を相談するほか、行為者の特定も進めるとする。