前回は、チェック・ポイント・ソフトウェア・テクノロジーズ(以下、チェック・ポイント)が発行する「チェック・ポイント セキュリティ レポート 2013年版」から実数値を引用しながら、サイバー攻撃について紹介した。今回も同レポートの調査結果を参考にしながら、組織における情報漏えいの実態について解説する。

組織には、さまざまな情報が溢れている。その情報を保管・管理するために、ITを利用することが当たり前となって久しいが、改めて認識しておきたいのが、「データの移動のたやすさ」である。データ消失のリスクを軽減するためのバックアップも、この「たやすさ」を前提として行われているケースが多い。

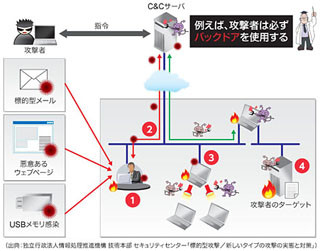

情報の移動が容易であるがゆえに、機密情報を狙ったAPT攻撃が急増していることは、前回の記事で触れた。では、ターゲットとされる組織側から見ると、どれだけの情報漏えいインシデント(対策を講じる必要がある事案)が発生しているのだろうか。

54%以上の組織で情報漏えいインシデントが発生

同レポートによると、情報漏えいインシデントにつながる問題が1件以上見つかった組織の割合は、54%にのぼるという。

これは、外部アドレスへのメール送信、またはWebサイトへの投稿によって内部情報を外部リソースへ送信した企業・組織の数をカウントしたものだ。特に、官公庁と金融機関で多くの問題が見つかっているという。裏を返せば、官公庁と金融機関はかなりの確率でAPT攻撃のターゲットにされているということだ。

レポートでは、組織内部宛てのメールが外部のアドレスへ送信されていた組織の割合が28%に達したとされている。外部に送られていることが確認された情報の種類で最も多かったのは、クレジットカードの情報で、次いでソースコード、パスワードで保護されたファイルの順になっている。

金融機関の36%からクレジットカード情報が流出

今回の調査では、組織内部から外部への発信トラフィックを検査して、添付ファイルやアーカイブを含むすべてのメッセージ部分をスキャンし、クレジットカード番号やその他の会員情報を含むメールが送られていないかどうかをチェックした。

その結果、29%の組織でクレジットカード情報が外部に送信されるイベントが1件以上見つかっている。官公庁では47%、金融機関では36%という高確率だ。金融機関では、平文のカード番号をインターネット経由で送信することが禁止されており、カード会員情報を送信する場合も暗号化が義務付けられている。

これは、PCI DSS(Payment Card Industry Data Security Standard)というクレジットカードのグローバルセキュリティ基準で定められているものだ。にもかかわらず、3割を超える金融機関からクレジットカードに関係する情報漏えいインシデントが発見された。これらは不適切な業務プロセスや社員の注意不足、意識不足に起因するものが多いと考えられる。

さらに、米国に限ったものだが、医療機関や保険会社の16%で医療情報が組織外のメールアドレスやWebサイトに送信されていることが分かったという。

米国では、HIPAA(Health Insurance Portability and Accountability Act)という連邦法によって、個人の医療情報の保護と情報に関する患者自身の権利が定められている。そこでは合理的なプライバシー保護対策を講じていれば、医療機関が患者と医療問題についてメールで連絡することが認められているものの、当然ながら情報の外部漏えいを防ぐための対策が求められる。現実的には、そうした対策が機能していない組織が少なくないというわけだ。

効果的な対策はポリシーに基づくネットワーク監視

セキュリティ事情に詳しいアズジェント セキュリティ・プラスラボの駒瀬彰彦氏は、このレポートの結果を踏まえて以下のような見解を示している。

「多くの情報がデータではなく、紙やフィルムに記録されていたひと昔前、機密情報はきちんとファイリングされ、施錠した書庫に保管されていました。機密情報を窃取するには書庫に侵入し、原本を持ち出してしまうか、写真撮影などで複写しなければいけなかったわけです。情報がデータ化された現在も、データを守るための『考え方』は不偏で、機密情報の流出はアクセス権限の設定や暗号化などの技術を用いて防いでいます」

しかし、情報の移動が容易であるという状況は変わらないため、機密情報漏えいの事件・事故は後を絶たない。同氏は、「意図しない情報漏えいを防ぐのに最も効果的なのは、ネットワークを監視し、内部から外部へ送信されようとしている情報をポリシーに基づいて自動検出することです」と指摘する。また、「情報を扱うのはあくまでも人である以上、うっかりミス等を100%なくすことは不可能です。内部から外部への情報流出を監視、ブロックすることで、たとえマルウェアの侵入を許してしまったとしても、情報の漏えい・流出を回避できる」としている。