シーメンスの複数の産業用制御システムに脆弱性が存在することが明らかになった。米コンピュータ緊急事態対策チーム(US-CERT: United States Computer Emergency Readiness Team)は5月11日(米国時間)、複数のシーメンス製品に対し、複数の産業用制御システム(ICS: Industrial Control System)向けアドバイザリを発行した。複数の製品に対して簡単に攻撃ができる脆弱性が存在するとしている。

影響は脆弱性ごとに異なるが、任意コードの実行、サービス妨害攻撃(DoS: Denial of Service attack)の実施、リモートアクセス権の奪取、機密性の侵害などが実施される危険性がある。脆弱性に関する情報は次のページにまとまっている。

- Siemens Tecnomatix Plant Simulation | CISA

- Siemens SIMATIC NET CP343-1 | CISA

- Siemens SCALANCE XM-400 and XR-500 Devices | CISA

- Siemens SINAMICS Medium Voltage Products | CISA

- Siemens Linux Based Products | CISA

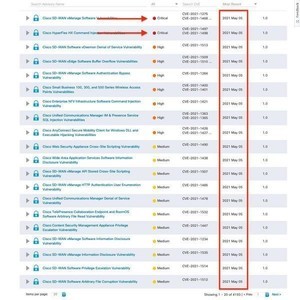

脆弱性が存在するとされるプロダクトおよびバージョンは次のとおり。

- Tecnomatix Plant Simulation 16.0.5より前のすべてのバージョン

- SIMATIC NET CP 343-1 Advanced (including SIPLUS variants) すべてのバージョン

- SIMATIC NET CP 343-1 Lean (including SIPLUS variants) すべてのバージョン

- SIMATIC NET CP 343-1 Standard (including SIPLUS variants) すべてのバージョン

- SCALANCE XM-400 Family v6.4より前のすべてのバージョン

- SCALANCE XR-500 Family v6.4より前のすべてのバージョン

- SINAMICS SL150 すべてのバージョン

- SINAMICS SM150 すべてのバージョン

- SINAMICS SM150i すべてのバージョン

- RUGGEDCOM RM1224 v5.0からv6.4までのすべてのバージョン

- SCALANCE M-800 v5.0からv6.4すべてのバージョン

- SCALANCE S615 v5.0からv6.4すべてのバージョン

- SCALANCE SC-600 v2.1.3までのすべてのバージョン

- SCALANCE W1750D v8.3.0.1、v8.6.0、v8.7.0

- SIMATIC Cloud Connect 7 すべてのバージョン

- SIMATIC MV500 Family すべてのバージョン

- SIMATIC NET CP 1243-1 (incl. SIPLUS variants) Versions 3.1.39およびこれ以降のバージョン

- SIMATIC NET CP 1243-7 LTE EU Versions 3.1.39およびこれ以降のバージョン

- SIMATIC NET CP 1243-7 LTE US Versions 3.1.39およびこれ以降のバージョン

- SIMATIC NET CP 1243-7 Versions 3.1.39およびこれ以降のバージョン

- SIMATIC NET CP 1243-8 IRC Versions 3.1.39およびこれ以降のバージョン

- SIMATIC NET CP 1542SP-1 IRC (incl. SIPLUS variants): Versions 2.0およびこれ以降のバージョン

- SIMATIC NET CP 1542SP-1 Versions 2.0およびこれ以降のバージョン

- SIMATIC NET CP 1543-1 (incl. SIPLUS variants) Versions 2.2およびこれ以降のバージョン

- SIMATIC NET CP 1543SP-1 (incl SIPLUS variants) Versions 2.0およびこれ以降のバージョン

- SIMATIC NET CP 1545-1 すべてのバージョン

- SINEMA Remote Connect Server v3.0 SP1より前のすべてのバージョン

- TIM 1531 IRC (incl. SIPLUS NET variants) すべてのバージョン

脆弱性の深刻度は重要に分類されており注意が必要。Cybersecurity and Infrastructure Security Agency (CISA)は、上記のセキュリティ情報をチェックするとともに、必要に応じてアップデートを適用することを推奨している。