サイバー攻撃ではマルウェアの感染を効率的に行うために、時事が巧みに用いられる。本稿執筆時点では、新型コロナウイルスが世界規模で感染を拡大しており、サイバー攻撃でも新型コロナウイルスに関連した動きが活発に行われている。

そうした動きの1つにZoomの悪用がある。新型コロナウイルスの影響でテレワークやリモート授業へのシフトが進み、ビデオ会議を実現するためのツールとしてZoomの利用が急増したためだ。サイバー犯罪者はこの状況を巧妙に悪用しており注意が必要。

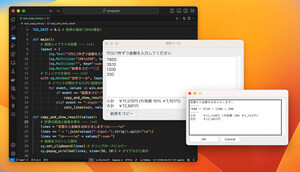

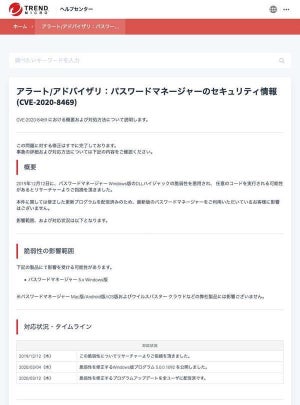

Trend Microは4月29日(米国時間)、「WebMonitor RAT Bundled with Zoom Installer - TrendLabs Security Intelligence Blog」において、Zoomインストーラを用いてリモートアクセス型のマルウェア「RevCode WebMonitor RAT」の感染を行う攻撃を確認したと伝えた。この時、Zoomそのものは正規のアプリケーションがインストールされるため、ユーザーはマルウェアがインストールされたことに気が付かない可能性がある。

このマルウェアにより、次のような攻撃を受ける危険性があるとされている。

- レジストリやファイルの追加、削除、変更の実施

- コネクションのクローズ

- ソフトウェアおよびハードウェア情報の窃取

- Webカメラのドライバやスナップショットの窃取

- 音声の記録

- キーストロークの記録

- プロセスやサービスの開始、終了、一時停止

- スクリーンストームの開始と終了

- ワイヤレスアクセスポイントの開始と終了

Zoomや正規のアプリサイト以外からZoomのインストーラを取得してインストールを行った場合は注意が必要。Trend Microはフィッシングメール経由でこうした細工されたソフトウェアのダウンロードへ誘導されるとしている。なお、確認された攻撃ではZoomのバージョン4.6が使われていた。Zoomはすでにバージョン5.0が公開されている。

Trend Microは正規のソースからインストーラをダウンロードすることや、アプリケーションは常に最新のバージョンへ更新すること、ビデオ会議にはパスワードを設定するなど安全な設定で使用することなどを推奨している。