Kaspersky Labは2017年12月18日(米国時間)、「Jack of all trades - Securelist」において、Androidをターゲットとしたトロイの木馬「Trojan.AndroidOS.Loapi」について伝えた。

このマルウェアは複雑なモジュラーアーキテクチャを採用しており、暗号通貨のマイニング、広告、DDoS攻撃、C&Cサーバとの通信、WebページでのJavaScriotコードの実行、積極的な防衛など、複数の好ましくない挙動を取る仕組みを備えているとされている。単一のマルウェアでこれだけの機能を備えていることは珍しい。

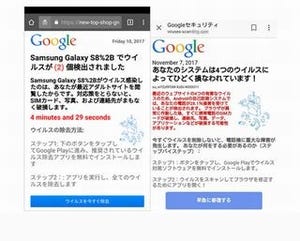

「Trojan.AndroidOS.Loapi」は自己防衛も積極的に実施する機能を備えているようだ。C&Cサーバと通信してアプリのリストを取得する機能が備わっており、ユーザーがリストに掲載されているアプリをインストールしたり起動したりしようとすると、割り込んで対象のアプリをアンインストールするように促してくる。

つまり、アンチウィルスなどのセキュリティアプリのインストールや起動を検出し、それはマルウェアだから削除するようにとユーザーに偽のアドバイスを出す仕組みになっている。操作を拒否しても繰り返しダイアログを出し、削除するといったボタンを押すまで操作が終わらない仕組みになっている。

Kaspersky Labはこのマルウェアの分析をするためにデバイスにインストールして動作させておいたところ、2日後には以下の写真のようにバッテリーが膨張してスマートフォンカバーが変形してしまったと説明している。これは暗号通貨のマイニングおよびトラフィックの生成などで発生する定期的な負荷状態が原因だと説明がある。

AndroidはGoogle Playアプリストアといった正規のアプリストアからアプリをインストールしたとしても、それがすべて安全なアプリとはいえず、マルウェアが含まれていることがある。正規以外のサイトからインストールしたアプリはさらにその危険性が高いとされている。