警察庁は5月26日、産業制御システム用のPLCを標的としたアクセスが多発しているとして注意喚起した。

2014年12月に特定のPLCにおいてソフトウェアの脆弱性が発覚し、外部からのリモート操作で任意のコマンドが実行できることがわかった。事態は悪化し、2015年2月には、脆弱性を持つPLCを探索するツールが公開され、5月には、PLCの状態を確認するためのプログラム(PoC)が見つかっている。

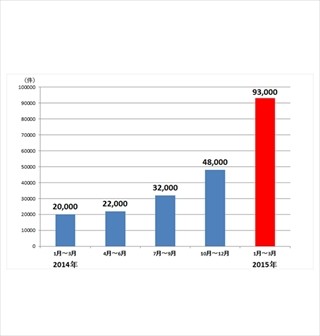

警察庁では、PCLの脆弱性を標的としたと思われるこパケットを定点観測し、アクセス件数を推移日ごとにまとめている。

コード1は、2月に公開されたPLCを探索するツールを使用したと見られ、アクセスの多くが検索サービスを提供する組織からのものであった。

また、アクセスを行っている者の実体や、その目的について判明しないアクセスも観測しており、同アクセスは悪用する目的で探索活動を行っている可能性も十分に考えられと分析している。

コード2は、5月に公開されたPoCを使用したものと見られる。アクセスを行っている者の実体やその目的について判明していないが、脆弱性を悪用する目的でアクセスを実施している可能性もあると推測している。

警察庁では、PLCをインターネットに接続する企業のシステムの管理者に向けて以下の対策をするように呼び掛けている。

インターネット上からシステムにアクセスする必要がない場合は、インターネットへの不要な公開を停止する

インターネット側からアクセスする場合には、適切なアクセス制限の設定等の対策を実施する

使用している製品について最新のセキュリティ情報を確認し、必要に応じてソフトウェアのアップデートやハードウェアのファームウェアの更新などを実施する