米シマンテック サイバーセキュリティ インテリジェンス マネージャー |

シマンテックは7月2日、2012年上半期の標的型攻撃の傾向に関する記者説明会を開催した。説明を行ったのは、米シマンテック サイバーセキュリティ インテリジェンス マネージャーのポール・ウッド氏。同氏は「シマンテック インテリジェンス レポート」や「インターネットセキュリティ脅威レポート」の執筆責任者でもある。

同氏はまず、シマンテックのグローバルでのネットワーク観測から得られた2011年のサマリーを紹介。それによると、2011年は、スパムがよりターゲットを絞った標的型となり、スパム数の総数としては減少となったという。マルウェア攻撃は引き続き増加している。

スパムメールの減少では、2011年6月にスパムメールが約500億通/日だったのが、今年の6月には約250億通/日となっている。日本のスパムメールの割合はグローバルよりも少し低いレベルで、このトレンドは同じように現れているという。これは、無差別的にスパムを送りつける攻撃から、ソーシャルメディアやソーシャルエンジニアリングを用いた標的型攻撃へと手法が変化しており、特にSNSについては、ソーシャルがもともと内包する伝播や拡散といった感染性が強いというメディア特性が、攻撃者にとっても"魅力的"な存在になっているという。

またマルウェアについては、5月にはグローバルで365通に1通が、日本では2000通に1通がマルウェアが仕込まれたメールとする最新の数字を挙げた。攻撃手法についても、以前は多くが添付ファイルによるものだったが、最近は約4割のメールにURLリンクが記載されており、特に短縮URLを使って誘導する手法が増えているとした。

添付されるファイルについてもパスワードによる暗号化など、検知をすり抜けようとする手法が多様化・複雑化している。このような攻撃に対して同社では、シグネチャだけではなくヒューリスティック技術、多層スキャンなどさまざまな方法で検出を行っている。一例として紹介されたのは、ドキュメントのエントロピー(ある種のランダム性)を通常のデータファイルと隠しコードを含むデータファイルで比較するという技術。下右図の中央部分では赤いライン(隠しコードを含むデータ)が高い値を示しており、このことからなんらかの実行コードがこの部分に含まれているのではないかといった分析が行えるという。

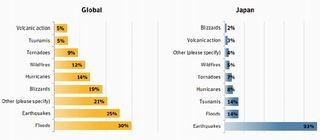

特定の企業や組織を、さらには組織内の特定の個人を狙う標的型攻撃では、グローバルでは2011年に平均80件/日の攻撃があったのに対し、2012年上半期は186件/日に増加。日本においても、1件/日であったのが、30件/日と同じトレンドとなっている。ただし、日本においては4月に、ウッド氏が"Supernova (超新星)"とも呼ぶ、グローバルレベルで見ても"非常に稀"なレベルでの攻撃がある金融サービス企業に対して集中して行われた結果が影響しているという。とはいえ、該当の攻撃を除いて推移を見た場合でも、増加トレンドであることに変わりはない。

日本においては、このような標的型攻撃の対象となるのは、2500名以上規模の組織が99%を占めている。ただし、中小規模の企業に対しても実際に攻撃は行われており、ウッド氏は、中小企業はサプライヤーとして大手企業とつながっており、そのようなサプライチェーンの中で、セキュリティに"弱いチェーン"して狙われる可能性もあると警鐘を鳴らす。

ウッド氏は、2012年後半以降のトピックについて、このような標的型攻撃の拡大や、BYOD (Bring Your Own Device)などにより仕事とプライベートで同じモバイルを利用するといった場合のより大きなリスクへの対応、そしてMacの脆弱性を突いたツールキットが存在するなどMacの安全神話は過去のことなどといった点を挙げた。

そして、標的型攻撃の被害に遭わないためとして、教育・ポリシー・確かなセキュリティ技術の3原則を挙げた。特に、広報や人事など、"知らない人からメールが来ることが業務の前提"となっている職種は、ターゲットになる機会が多いとして注意が必要とした。

たとえば、企業の製品サポート宛に「サポートご担当者様 ○月○日に購入した貴社製品について不具合が発生しました。その際の製品写真と、詳細をまとめたファイルを添付致しましたので、ご確認ください」といったメールが来たとしたらどうだろう。攻撃者は簡単に、ある企業の製品名を知ることができるし、ソーシャルメディアから、実際に製品のクレームや不具合の投稿を見つけるかもしれない。そのようなメールが送られてきた際に対応には"人の注意力"だけでは限界がある。ウッド氏も注意の喚起とともに、"優れたテクノロジ"の必要性についても言及している。

なお、同社では、2011年の脅威活動についての概要と分析をまとめた「インターネットセキュリティ脅威レポート 第17号」を発表しており、日本語でのレポート(PDF)も公開している。