早稲田大学、岡山大学、日立製作所、NEC、NECシステムテクノロジーの5者は11月30日、複数の組織間で共有する電子ファイルや印刷物などの情報漏洩対策技術について発表した。同技術は2007年度から開始された総務省委託研究「情報の来歴管理等の高度化・容易化に関する研究開発」の一環として得られた研究成果。「2年をかけて、ようやく発表できるレベルに達した」(早稲田大学 理工学術院基幹理工学部情報理工学科 小松尚久教授)という。

同研究は、一向に減る気配を見せない情報漏えい事件/事故を抑止するために続けられてきた研究で、とくに業務委託などによって生じる、複数の組織間における情報共有を背景にした漏洩事故を防ぐことを主目的とする。鍵となる技術は、情報漏洩の元となったメディア(メール添付、印刷物、USBメモリなど)が何であれ、利便性などの業務効率は保ちつつ、情報の操作履歴(ログ)を確実に取得/管理することで、漏洩元を的確に追跡する「来歴管理技術」だ。「漏洩元(漏洩者)の迅速な特定こそが情報漏洩の抑止につながり、二次被害などを最小限にする」(小松教授)という。

同研究は主に以下の3つの主要技術から構成されている。

- 来歴管理技術 … メディアフォーマットや組織の違いを意識することなく、情報の来歴を適切に管理する技術。来歴エージェント(1Mバイト程度)をPC、サーバ、プリンタ、複合機などに組み込み、情報の所在地を追跡、可視化する

- グループ電子署名技術 … 信頼性を保った上で必要な情報のみを開示し、複雑な処理を高速に行う技術

- テンプレート保護型生体認証技術 … 来歴情報に含まれる利用者の本人性を、組織を超えて担保するために、厳格な本人認証を可能とする技術(今回は指先静脈認証)

たとえばA(委託元企業)、B(委託先企業)、C(Aの競合他社)という組織があった場合、AからBに技術情報が送られた場合、Bの管理状態がずさんで、なおかつ悪意をもった従業員(Ba)がBにいれば、Baはさまざまなメディアを使ってCに情報を売却することが可能だ。だが、今回の研究技術がうまく稼働すれば、Aはつねに技術情報の流通状態を検索/監視(Bの誰が情報を閲覧/コピーしているのか、など)でき、また、Bも必要な情報を限られた人間だけが扱うことが可能になり、セキュリティ対策が万全であることを証明でき、企業の信頼性向上につながる。仮に、悪意をもったBaが、情報を閲覧する権利をもつBbという人物になりすまそうとしても、テンプレート保護型の生体認証システムにより、なりすましは不可能となるという。また、Bbが別の組織に異動/退職する場合は、Bbの生体情報も安全に移行される仕組みになっている。

|

|

|

|

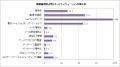

情報のありかをトレースしている様子。すべて可視化される |

管理者のほうも、不要なプライバシー情報まで閲覧する必要はないため、そういった部分は開示されない(日立の墨塗り技術が使用されている) |

小松教授は、「情報漏洩事故の40%は委託先で起こっているというデータもある。漏洩させるメディアが何であっても、データがどこにあるのかをきちんと管理/追跡できれば、漏洩事故は大幅に減らすことが可能だ」としている。

同技術は12月1日から3日かけて、早稲田大学 西早稲田キャンパスにて実証実験が行われる。