トレンドマイクロは15日、世界中で被害が広がっている暗号化型ランサムウェア「WannaCry」(同社ではワナクライと呼称)に関する緊急解説セミナーを開催。同社セキュリティエバンジェリストの岡本勝之氏が、日本国内におけるWannaCryの被害状況や対策などについて紹介した。

WannaCryは、5月13日頃から世界的に感染を広げているランサムウェア。この概要に関しては、ニュース記事「15日は不審メールに要注意、業務停止の可能性も - IPAが大規模ランサムウェア攻撃に警鐘」や「5月15日月曜日は特に厳重注意! - ランサムウェア『WannaCrypt』の攻撃」に詳しいので、ご参照いただきたい。

岡本氏は、WannaCryの最大の特徴を「ネットワーク経由で広がるワーム活動」であるとした。WannaCryはWindows OSのファイル共有サービス(SMB v1)が抱える脆弱性「CVE-2017-0145」を突いて端末に侵入する(3月にマイクロソフトから修正プログラムが提供されている)。侵入時点では脅迫文を表示する機能や暗号化機能などを持たないが、一度侵入すると正規サービスに偽装してC&Cサーバにアクセスし、"ワーム"として動くためのネットワーク機能や、暗号化機能など、ランサムウェアとして活動するための機能をダウンロード。ランサムウエア化した後は、ネットワーク上で同じ脆弱性を持つ端末を探し、広がっていく。

活動は同一ネットワークにとどまらず、インターネットを介しても広がるため、脆弱性CVE-2017-0145が存在する"Windows 8.1以前のWindows OS(サーバOS含む)"で、"セキュリティ更新プログラム「4013389」を未適用"、かつ"SMB v1が有効"である端末がインターネットにつながっていれば、その端末は「WannaCryの攻撃に遭う可能性が非常に高い」という。

合わせて、侵入経路はばらまき型メール攻撃ではなく、上記のワーム活動によるネットワーク/インターネット経由での拡散や、標的型攻撃によるものが主として考えられるとした。

同社セキュリティデータベースによる国内でのWannaCry検出数は、5月12日~5月15日16時時点で175件。このうち、感染報告は9件だったという。この数は、世界での被害状況と比べると上位に来るが、一般的なマルウェアの検出数と比べて多くはないという(ただしトレンドマイクロは国内提供数が高いため、世界各国の検出数と国内の検出数をそのまま比べると誤解が生じる可能性があるとしている)。

WannaCryの動作デモを公開

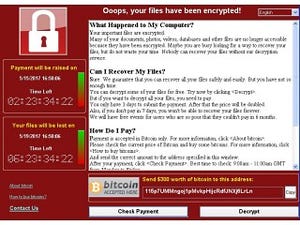

会見では、仮想環境でWannaCryを稼働させるデモンストレーションが披露された。WannaCryが動作するファイルをクリックすると、数秒で端末内のファイルが暗号化。そして警告文がポップアップされ、ユーザーは感染に気付かされる。警告文は28種類の言語に対応しているが、端末の標準設定言語と同じ言語で表示されるようだ。最終的には壁紙も警告文に置き換わった。

|

|

|

|

英語版の脅迫文と、日本語版の脅迫文。右側の画面に、ビットコイン支払い期限を示すカウントダウンが表示される。カウントダウンは上下2カ所あるが、上は経過時間、下は"この時間を過ぎるとファイルが戻せなくなる"という期限の時間。画面下部には、ビットコインでの支払い方法が案内されている |

|

岡本氏は、ユーザー側でできる対策として、Windowsセキュリティアップデートの適用や、重要データなどのバックアップ・分類(重要なデータとそうでないものを分けておき、重要度の高いものに対策を施す)、ネットワークのセグメント化(必要のない環境間の接続を遮断しておく)、セキュリティ対策製品の導入などを紹介した。