PFUは10月28日、標的型サイバー攻撃対策として新たな検知技術を開発したと発表した。新技術は、多くの技術が採用している、マルウェア自身の特性や振る舞いに基づくものではなく、攻撃者の行動に着目したものだという。

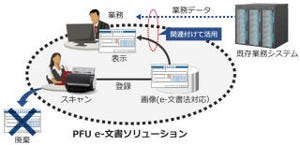

標的型サイバー攻撃は一般的に、侵入前に標的組織の情報を入手する「情報収集」から、標的型メールのURLをクリックさせることで、ツールをダウンロードさせて遠隔操作し、情報を窃取する「組織内部侵入」といったプロセスを踏む。これに対して同社の研究チームは、組織内部侵入における攻撃者の行動プロセスに着目した「攻撃者行動遷移モデル」を構築した。

このモデルを利用したものが、標的型サイバー攻撃の検知を実現する新たな検知技術「Malicious Intrusion Process Scan」となる。複数の協力組織において実証実験を重ねており、セキュリティ対策が施された実際の業務環境(合計約10万端末)における複数の標的型サイバー攻撃を検知し、効果を確認しているという。

検知技術は「リアルタイム把握」と攻撃者行動遷移モデルを特徴としている。攻撃者は標的とした端末と通信して攻撃活動を行うため、端末の通信を監視する。エージェントレスで監視することで、攻撃者に気づかれることなくリアルタイムに攻撃者の行動を把握できるとしている。

攻撃者行動遷移モデルでは、前述の攻撃行動の通信が通常の業務上行われる通信を装っているケースがあり、正しく検知できないことがありうるという。そのため、侵入直後から攻撃行動に移るまでの流れを「攻撃者行動遷移モデル」と照合し、検知精度を高める。

この新技術は、千葉県・幕張で行われる情報セキュリティEXPOのPFUブースで公開される。