JPCERT/CCは10月10日、TCP 10000番ポートへのスキャンが 2014年9月下旬より増加していることを、インターネット定点観測システム (以下、TSUBAME)で確認していると発表した。

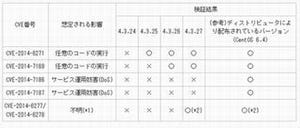

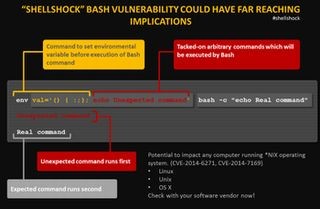

TCP 10000番ポートは、Webベースのシステム管理ツール「Webmin」の標準ポートとして利用されることが多く、WebminはGNU bashの脆弱性(通称ShellShock)の影響を受けるため、Webminが稼働しているサーバが攻撃者の踏み台になるおそれがあるという。

JPCERT/CCは、TCP 10000番ポートへのスキャンを行ってきた一部の送信元 IPアドレスにおいて、Webminのログイン画面と推測される応答を確認している。

10月10日現在、TCP 10000番ポートを対象としたスキャンが継続していることから、JPCERT/CCは、影響を受けるバージョンの Webmin および GNU bash を使用している場合、対策を講じるよう促している。

Webminは脆弱性を修正したバージョン1.710へのアップデートが、また、GNU bashはGNU Project から脆弱性を修正したバージョンの適用が推奨される。