一般社団法人 JPCERTコーディネーションセンター(JPCERT/CC)と、独立行政法人 情報処理推進機構(IPA)は17日、パスワードリスト攻撃による不正ログイン被害が継続的に発生しているとして、複数のWebサービスで同じパスワードを使い回さないよう、改めて注意喚起した。

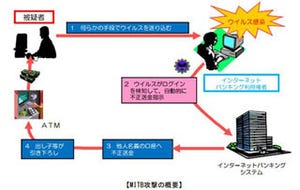

パスワードリスト攻撃とは、攻撃者が何らかの方法で事前に入手したIDとパスワードのリストを使い、自動入力プログラムなどにより、ログイン機能を持つインターネットサービスに本人になりすましてログインを試みる攻撃手法。

利用者が複数のサービスで同じID・パスワードを使用していると、1つのサービスから過去に流出したID・パスワードを第三者が入手した場合、他のサービスでも第三者がログインできてしまう。

IPAが2014年8月に発表した調査では、ネットショッピングなど金銭に関連したサービスサイトと同一のパスワードを使い回しているユーザーは約25%で、全体の4分の1に上った。また、パスワードを使い回している理由については、「パスワードを忘れてしまう」が最も多い64.1%となった。

JPCERT/CCとIPAは、不正ログインの対策として、複数のインターネットサービスで異なるパスワードの設定を推奨する。その上で「どのように管理するか」が重要とし、「現実的な解は一覧表として保持すること」と紹介した。

パスワード管理の具体例としては、「紙のメモ」「電子ファイル(パスワード付き)」「パスワード管理ツール」などが挙げられている。「紙のメモ」はネットワーク経由で窃取される恐れはないが、紙自体の紛失・盗難の恐れがあるため、第三者が見てもわからないように記載する必要がある。「電子ファイル」は、IDとパスワードを記載したリストにパスワードをかけて保存するもので、表計算ソフトのパスワード機能や圧縮ファイルにパスワードを設定する方法などがある。

このほか、不正ログイン対策として、通常と異なるIPアドレスや国などからログインがあった場合にメールなどで通知される「ログイン通知」、ログインした時刻やアクセス元などの履歴が閲覧できる「ログイン履歴」など、ユーザー側に履歴を通知する機能を備えるサービスもある。

また、ID・パスワードに加え、あらかじめ登録した端末に送信される認証コードを使用してログインを行う「認証コード」(二段階認証)、ログイン時に一定時間だけ有効なパスワードを生成する「ワンタイムパスワード」などのセキュリティ機能も有効な対策とする。

JPCERT/CCとIPAは上記を参考に、不正ログイン対策に必要な対策を実施して欲しいとしている。