10月30日週に発生したセキュリティに関する出来事や、サイバー事件をダイジェストでお届け。AmazonやAppleに多かったフィッシングメールがLINEでも確認されている。また、クレジットカード会社を装ったフィッシングメールも相変わらず多い。これらは件名や文面を変えたメールが多数存在するので、常に疑いの目をもって確認しよう。

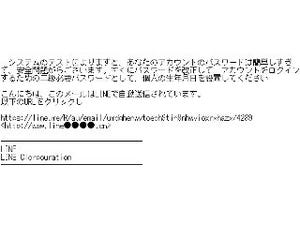

LINEを騙るフィッシングメールを確認

LINEを騙ったフィッシングメールや、トークでLINEを装った連絡が増加を見せている。LINEからから送信されるメールのドメインは、@accept.line.me、@naver.jp、@line.me、@noti.naver.jp、@linecorp.comだけなので、これ以外から送信されるメールは迷惑メールと判断すること。万が一フィッシングサイトを開いてしまっても、絶対にアカウント情報やクレジットカード情報などは入力しないように。

IoT機器を狙うBOT「Reaper」の感染と攻撃に注意

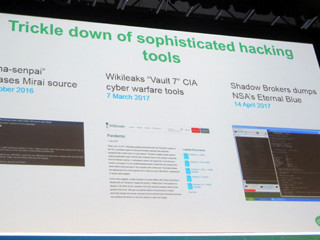

10月30日の時点で、各種のIoT機器に感染するマルウェア「Reaper(リーパー)」が確認されている。このマルウェアは「ELF_IOTReaper.A」として検出され、現在も拡散を続けている。

Reaperは、IoT機器に存在する脆弱性を悪用して、ターゲットの機器を遠隔操作できるようにするマルウェア。対象は、脆弱性のあるIPカメラ、NAS、サーバ、ルータなど多岐にわたる。すでに数百万台が感染しているともいわれており、注意が必要だ。

まだReaperによるDDoS攻撃などは確認されていないものの、感染していたとすると、自分や自社のIoT機器がいつボット化するか分からない。現状で取れる対策は、IoT機器のファームウェアやソフトウェア全般を最新版にすることや、IoT機器のWeb管理画面にログインするときのパスワードを強固なものにすることなど(デフォルトで運用してはいけない)。

モバイル端末向けの仮想通貨発掘マルウェアをGoogle Playで確認

10月中旬ごろ、不正に仮想通貨を発掘するAndroidアプリがGoogle Playで確認された。Android用のマルウェア対策アプリからは、「ANDROIDOS_JSMINER」や「ANDROIDOS_CPUMINER」として検出される。

これらのアプリは、改ざんしたWebサイトから詐欺ページに誘導し、JavaScriptを使ってユーザーに仮想通貨を発掘させるというもの。

このJavaScriptが実行中の場合は、Android端末のCPU使用率が極めて高くなるという。正規アプリをトロイの木馬化している場合もあり、Google Play上で確認されたのは壁紙アプリに偽装されていた。11月6日の時点で、不正アプリはGoogle Playから削除されているが、同種のものが出現する可能性があるので注意したい。

フレッツ簡単セットアップツールのインストーラに脆弱性

NTT西日本は11月2日、ホームページ上で配布しているWindows用の「フレッツ簡単セットアップツール Ver1.2.0」以前に、意図しないDLLを読み込む脆弱性が存在すると発表した。

この脆弱性を悪用すると、フレッツ簡単セットアップツールのインストール時に、任意のコードを実行される可能性がある。対策は、「フレッツ簡単セットアップツール」の最新版をダウンロードして使用すること。すでにインストール済みの場合は影響を受けない。

Trend Micro Control Managerに複数の脆弱性

トレンドマイクロは11月1日、企業向けのセキュリティ統合管理ソフト「Trend Micro Control Manager 6.0」において、複数の脆弱性があることを発表した。この脆弱性により、Trend Micro Control Managerサーバ上のファイルにアクセスされたり、任意のコード実行やSQL文の実行といった不正アクセスを受ける可能性がある。すでに対策パッチが提供されているので、ユーザーはすみやかに適用すること。