内閣サイバーセキュリティセンター(NISC)は1月25日、日本のサイバーセキュリティ推進体制の機能強化に関する方針をWebサイトで公開した。

NISCは2015年1月にサイバーセキュリティ基本法の全面施行にともない、サイバーセキュリティに関する政策展開や事案対応の司令塔として発足。行政の情報システムに対する不正な活動の監視・監査・原因究明調査などを行うとともに、国内外のサイバーセキュリティに関する情報収集・分析と国際連携、各省庁の人材育成などを行っている。

今回の機能強化の方針は、昨年5月に起きた日本年金機構の情報漏えい問題を踏まえ、政府機関のセキュリティ対策強化や新たに取り組むべき施策について、具体的な方向性を定めるものになる。主な取組強化策は以下の6点となる。

- 不正通信の監視対象を拡大

- サイバーセキュリティに関わる政府人材の強化

- 大規模サイバー攻撃に備えた官民連携体制の構築

- 重要インフラ事業者に関する取り組み支援の強化

- マイナンバー事業の円滑導入と推進

- 東京オリンピック・パラリンピックへ向けた取組の加速化

不正通信の監視対象を拡大

NISCは、行政機関の情報システムのセキュリティ監視を行っているが、監視対象を独立行政法人と指定法人(一部の特殊法人と認可法人)まで拡大する。これは日本年金機構の情報漏えい問題を受けての措置とみられ、NISC監督のもと、情報処理推進機構(IPA)が監視体制を構築する。監視体制の構築とともに、対象となる法人の監査や原因究明調査の範囲拡大を行い、「効率的かつ一体的に整備」するという。

具体的には、サイバーセキュリティ基本法の統一基準群を見直す。統一規範や細則となる統一基準、解説としてのガイドラインは、政府機関のみの規定となるが、これらを元に運用指針が決められ、政府機関や独立行政法人などの情報セキュリティ対策の策定、運用方法の規定が行われる。府省庁は統一規範・基準を準拠するものの、独立行政法人の情報セキュリティポリシーはガイドラインなどの統一基準の参照を行うことになる。

統一基準群は、行政法人への適用拡大や監査強化のほかに、多層防御やクラウドサービス利用時の対策強化といった民間同様の柔軟なセキュリティ強化対策も盛り込まれるようだ。特にインターネット接続の接続口の集約や、重要情報のネットワーク分離、クラウドサービス利用時やデータベースの構築運用におけるセキュリティ対策、アプリケーション利用時のセキュリティ対策など、具体的な対策例も踏み込んで明記されている。

大規模サイバー攻撃に備えた官民連携体制の構築

大規模サイバー攻撃への体制では、人材育成の強化や統一基準群の見直しでリスクの顕在化・縮小化を図るとともに、情報共有と連携を進め、インシデント発生時に迅速な初動態勢を構築する。全府省庁でインシデント発生時に初動対応を行う情報セキュリティ緊急支援チーム(CYMAT)がいるが、独立行政法人なども監視対象となるため、NISCで事務調整体制の整備を行うほか、これらの職員がIPAでCYMATと同様の業務に一定期間従事して実践的な知見を得られるようにし、2017年度上半期をめどに、体制の運用を開始するという。

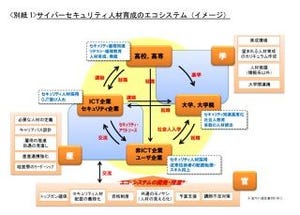

また、官民連携、産官学連携も強化が必要としており、情報通信研究機構(NICT)が提供する実践的な演習・訓練、教育コンテンツを利用できる法整備を進めるという。産官学連携では、すでに「CYDER(CYber Defense Exercise with Recurrence)」と呼ばれる実践的なサイバー防御演習が行われており、3年目を迎える。

今年度は約80組織のLAN管理者が演習に参加しており、年金機構を狙った標的型メール攻撃の演習もすでにこなしているという。来年度以降では、独立行政法人や地方公共団体も演習の対象に加え、年間の演習受講者を増大するとしている。

なお、民間に向けては、経済産業省がIPAとともにサイバーセキュリティ経営ガイドラインを策定し、昨年12月に公開している。ガイドラインでは、「サイバーセキュリティは経営問題」として捉えるように方向性を示しており、「経営者がリーダーシップをとってセキュリティ投資を行う」「子会社や外部委託先などを含めたセキュリティ対策の推進」「平時からステークホルダーへのセキュリティ対策に関する情報開示を行う」といった指針を出している。技術的な対策例についても、同省Webサイトで公開されている。

重要インフラ事業者に関する取り組み支援の強化

深刻化するサイバー攻撃については、政府機関だけでなく、地方自治体や重要インフラ事業者にも影響がおよぶとNISCは指摘しており、これらの組織の「サイバーセキュリティ確保のための自主的かつ積極的な取り組み」の支援を行い、インシデント発生時には、国民生活や経済への影響を最小限にするため、適切な対応を行うとしている。

この支援は、個々の事業者の防護への着目ではなく、「重要インフラ分野全体を面的に防護する手法などを検討する必要がある」という記述になっている。13分野の重要インフラ事業者や関連が深い事業者・業種への情報共有の拡大など、今後取り組むべき課題を整理するとして、2016年度末に見直しを想定している「重要インフラの情報セキュリティ対策に係る第3次行動計画」への検討ロードマップを今年度末を目処に取りまとめる。なお、サイバー攻撃に関する情報共有の枠組みとしては、「サイバー情報共有イニシアティブ(J-CSIP)」で26日に、自動車業界SIGが運用開始を発表している。

現在、サイバーセキュリティ戦略の策定を受けた「重要インフラ専門調査会」では、「重要インフラ保護の範囲などの不断の見直し」「効果的かつ迅速な情報共有の実現」「分野横断的演習の継続的な改善」を検討しているという。

重要インフラ保護の範囲見直しは、情報共有範囲を現状以外にも共有を必要としている事業者がいないか見直しを実施し、業種単位でも共有範囲の拡張の検討を図るという。現在は13分野4286者が共有の対象となっているが、"不断の見直し"としていることから、共有範囲の拡大が図られる可能性は高そうだ。

一方で、情報共有の範囲だけでなく、"迅速な"情報共有の実現も図られるという。Web技術を活用した情報受付やホットライン(ダイレクト受付)の設置、JPCERT/CCとの連携強化などが短期的に目指す取り組みとなっている。また、分野横断演習も継続的に行い、改善を図る。演習場所を地方にも拡大・追加するほか、バーチャル演習環境(仮)の構築も目指す。