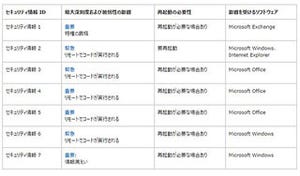

日本マイクロソフトは1日、毎月定例で提供している月例のセキュリティ更新プログラム(月例パッチ)の3月分を公開した。14件の脆弱性情報が公開され、深刻度がもっとも高い「緊急」が5件、2番目に高い「重要」が9件となっている。

Windows以外にMacやAndroidなどの各OSに影響する「FREAK」の脆弱性を解消するパッチも含まれており、ユーザーは早急なアップデートが推奨されている。

Internet Explorer 用の累積的なセキュリティ更新プログラム (3032359)(MS15-018)

MS15-018は、Internet Explorerに複数の脆弱性が存在し、特別に細工されたWebページを表示するとリモートでコードが実行される、というもの。IEがメモリ内のオブジェクトに不適切にアクセスする場合に、リモートでコードが実行される複数のメモリ破損の脆弱性などを解消する。

すでに一部の脆弱性は一般に公開され、悪用も確認されており、早急なアップデートが推奨されている。

対象となるのはInternet Explorer 6/7/8/9/10/11で、最大深刻度は「緊急」、悪用可能性指標は「0」(悪用を確認済み)となっている。

VBScript スクリプト エンジンの脆弱性により、リモートでコードが実行される (3040297)(MS15-019)

MS15-019は、VBScriptエンジンがInternet Explorerでレンダリングされるときに、リモートでコードが実行されるというもの。この脆弱性が悪用されると、攻撃者がユーザーと同じ権限を取得し、コンピュータが完全に制御される危険性がある。

対象となるのは、Windows Vista、Server 2003/2008。最大深刻度は「緊急」、悪用可能性指標は「1」となっている。

Microsoft Windows の脆弱性により、リモートでコードが実行される (3041836)(MS15-020)

MS15-020は、Windowsに2つの脆弱性が含まれる、というもの。Windows Text Servicesがメモリ内のオブジェクトを不適切に処理するためにリモートでコードが実行される脆弱性と、WindowsがDLLファイルの読み込みを不適切に処理することでリモートでコードが実行されるという2つの脆弱性となっている。

特別に細工されたWebサイトを表示した場合、または特別に細工されたDLLファイルが含まれるディレクトリのファイルを開いた場合に攻撃が行われる。

対象となるのは、Windows Vista/7/8/8.1/RT/RT 8.1、Server 2003/2008/2008 R2/2012/2012 R2。最大深刻度は「緊急」、悪用可能性指標は「2」となっている。

Adobe フォント ドライバーの脆弱性により、リモートでコードが実行される (3032323)(MS15-021)

MS15-021は、Adobeフォントドライバーに複数の脆弱性が存在し、最悪の場合、リモートでコードが実行される危険性がある。

フォントパーサーがメモリを割り当てる方法を修正するほか、メモリ内のオブジェクトの処理方法を修正することで脆弱性を解消する。

対象となるのは、Windows Vista/7/8/8.1/RT/RT 8.1、Server 2003/2008/2008 R2/2012/2012 R2。最大深刻度は「緊急」、悪用可能性指標は「2」となっている。

Microsoft Office の脆弱性により、リモートでコードが実行される (3038999)(MS15-022)

MS15-022は、Microsoft Officeに含まれる複数の脆弱性で、特別に細工されたOfficeファイルを開いた場合にリモートでコードが実行される可能性がある。

対象となるのは、Microsoft Office 2007/2010/2013/2013 RT、Word/Excel Viewer、Office互換機能パック、SharePoint Server 2007/2010/2013、Web Apps 2010/2013、SharePoint Services 3.0。最大深刻度は「緊急」、悪用可能性指標は「1」となっている。

Schannel の脆弱性により、セキュリティ機能のバイパスが起こる (3046049)(MS15-031)

MS15-031は、業界全体に影響を与える問題として知られる「FREAK」と呼ばれる攻撃手法を悪用するWindowsの脆弱性。中間者攻撃によってRSA鍵の長さがTLS接続の輸出グレードの長さまで強制的にダウングレードされる。

Schannelを使用して、安全でない暗号化スイートを持つリモートTLSサーバーに接続する場合に影響を受ける。すでにインターネット上に脆弱性情報が公開されており、マイクロソフトでは回避策を公開していたが、今回のパッチで脆弱性は解消されるため、パッチ適用以前に回避策を解除しておく必要があるという。

対象となるのは、Windows 7/8/8.1/RT/RT 8.1、Server 2012/2012 R2。最大深刻度は「重要」、悪用可能性指標は「1」となっている。

その他の脆弱性

これに加え、緊急度「重要」の脆弱性が3件公開されている。

・カーネルモード ドライバーの脆弱性により、特権が昇格される (3034344)(MS15-023)

・PNG 処理の脆弱性により、情報漏えいが起こる (3035132)(MS15-024)

・Windows カーネルの脆弱性により、特権が昇格される (3038680)(MS15-025)

・Microsoft Exchange Server の脆弱性により、特権が昇格される (3040856)(MS15-026)

・NETLOGON の脆弱性により、なりすましが行われる (3002657)(MS15-027)

・Windows タスク スケジューラの脆弱性により、セキュリティ機能のバイパスが起こる (3030377)(MS15-028)

・Windows フォト デコーダー コンポーネントの脆弱性により、情報漏えいが起こる (3035126)(MS15-029)