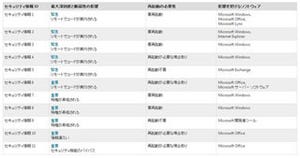

日本マイクロソフトは11日、毎月定例で提供している月例のセキュリティ更新プログラム(月例パッチ)の12月分を公開した。11件の脆弱性情報が公開されており、最大深刻度がもっとも大きい「緊急」の脆弱性情報は5件、2番目の「重要」の脆弱性情報は6件。対象となるユーザーは早急なアップデートが推奨されている。

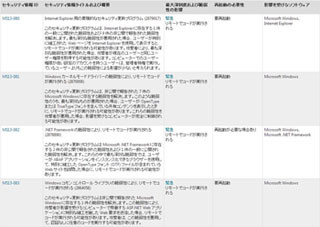

Microsoft Graphics コンポーネントの脆弱性により、リモートでコードが実行される (2908005)(MS13-096)

MS13-096は、Windows、Office、Lyncの各製品でTIFFファイルの表示方法に問題があり、TIFFを含むファイルを表示する際にシステムメモリが破損し、リモートでコードが実行されるというもの。Webサイトを表示したり、TIFFファイルを含むOfficeファイルを表示したりした場合に攻撃が行われる危険性がある。

すでに脆弱性は一般に公開され、標的型攻撃として悪用されていることが確認されている。11月にはこの脆弱性を悪用した攻撃を回避するためのFix itが公開されており、該当製品でTIFFの表示を無効化するように設定できたが、今回のパッチを適用することで、Fix itを解除してTIFFを表示できるようになる。なお、Fix itを適用した状態でもパッチの適用はできるが、TIFFを再表示したい場合は、Fix itを解除する必要がある。

対象となるのはWindows Vista/Server 2008、Office 2003/2007/2010、Lync 2010/2013。最大深刻度は「緊急」、悪用可能性指標は「1」となっている。

Internet Explorer 用の累積的なセキュリティ更新プログラム (2898785)(MS13-097)

MS13-097は、Internet Explorerに含まれる7件の脆弱性に関する更新プログラム。5件はメモリ破損の脆弱性で、IEがメモリ内のオブジェクトにアクセスする方法が不適切な場合に、任意のコードが実行される危険性がある。残る2件は、アクセス許可を適切に確認できず、特権が昇格する脆弱性。

いずれの脆弱性も、特別に細工をされたWebサイトの閲覧で攻撃が行われる可能性があるが、現時点で一般公開や悪用の情報はない、という。

対象となるのはIE 6/7/8/9/10/11で、最大深刻度は「緊急」、悪用可能性指標は最高で「1」となっている。

Microsoft Scripting Runtime オブジェクト ライブラリの脆弱性により、リモートでコードが実行される (2909158)(MS13-099)

MS13-099は、VBAなどで使われるMicrosoft Scripting Runtimeオブジェクトライブラリがメモリ内のオブジェクトを適切に処理しないために、メモリ破損によってリモートでコードが実行される、というもの。Interne Explorerのコンポーネントを経由して脆弱性を悪用できるため、Webサイトの閲覧だけでも攻撃が行われる危険性がある。現時点で、一般公開または悪用の情報はない、という。

対象となるのはWindows XP/Vista/7/8/8.1/RT/RT 8.1、Server 2003/2008/2008 R2/2012/2012 R2。最大深刻度はすべてのOSで「緊急」、悪用可能性指標は「1」となっている。

Windows の脆弱性により、リモートでコードが実行される (2893294)(MS13-098)

MS13-098は、ポータブルの実行可能(PE)ファイルのWindows Authenticodeの署名を検証するWinVerifyTrust機能に問題があり、ファイルダイジェストを適切に検証できず、コードが書き換えられていても実行してしまうというもの。細工されたPEファイルでも署名付きとして実行できてしまい、管理者権限のユーザーであればすべての操作が行われる危険性がある。

すでに標的型攻撃での悪用が確認されており、早急なパッチ適用が推奨されている。

なお、同社ではこうした問題に対処するために署名検証の方法を一部変更する。今回のパッチを導入すると新しい署名検証機能が導入され、14年6月10日(米国時間)以降に有効化される。手動で有効化することもできるので、新機能を検証する必要のある開発者は事前に確認を行える。同社によれば、署名を行う際に「トリッキーなことをしている」ような場合には問題が起きる場合があるが、通常は従来の署名のままで移行できるという。

対象となるのはWindows XP/Vista/7/8/8.1/RT/RT 8.1、Server 2003/2008/2008 R2/2012/2012 R2。最大深刻度は最大で「緊急」、悪用可能性指標は「1」となっている。

Microsoft Exchange Server の脆弱性により、リモートでコードが実行される (2915705)(MS13-105)

MS13-105は、Exchange Serverに複数の脆弱性があり、リモートでコードが実行される、または特権が昇格する、というもの。このうち2件は、WebReadyドキュメント表示機能に含まれるOracle Outside In ライブラリの脆弱性で、11月の段階でOracleから情報が公開されていたものに対処する。

ほかの脆弱性としては、Outlook Web Access(OWA)を実行している場合にリモートでコードが実行される「MAC無効の脆弱性」、特権が昇格する「OWA XSSの脆弱性」の2件も存在している。

このうちの3件はすでに一般公開されている脆弱性だが、現時点で悪用は確認されていない、という。

対象となるのはExchange Server 2007/2010/2013で、最大深刻度は「緊急」、悪用可能性指標は最大で「1」となっている。

深刻度「重要」の脆弱性

そのほか、最大深刻度「重要」の脆弱性として、以下の6件が公開されている。

・Microsoft SharePoint Server の脆弱性により、リモートでコードが実行される (2904244)(MS13-100)

・Windows カーネルモード ドライバーの脆弱性により、特権が昇格される (2880430)(MS13-101)

・LRPC クライアントの脆弱性により、特権が昇格される (2898715)(MS13-102)

・ASP.NET SignalR の脆弱性により、特権が昇格される (2905244)(MS13-103)

・Microsoft Office の脆弱性により、情報漏えいが起こる (2909976)(MS13-104)

・Microsoft Office 共有コンポーネントの脆弱性により、セキュリティ機能のバイパスが起こる (2905238)(MS13-106)

なお、このうちMS13-104は、脆弱性情報は非公開だが、限定的な標的型攻撃での悪用が確認されており、MS13-106は、脆弱性情報がインターネット上で後記され、悪用も確認されているという。MS13-106については、セキュリティ機能をバイパスする脆弱性のため、ほかの脆弱性と組み合わせた攻撃に悪用されているそうだ。