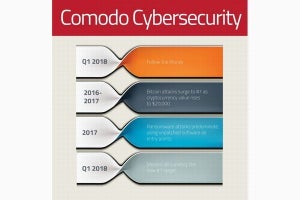

米パロアルトネットワークスの脅威インテリジェンスチームUnit 42は6月11日(現地時間)、公式ブログで、仮想通貨をマイニングするマルウェアの最新動向を伝えた。

Unit 42はクラウド脅威解析サービス「WildFire」を活用し、これまでに特定された仮想通貨マイニングのマルウェアの数を調べた結果、それらの特定頻度が急激に高まっていることが判明したという。

Unit 42は仮想通貨マイニングマルウェアを配信する固有サンプル約47万個を分析して、「標的の仮想通貨」「マイニングプールへの接続時に使用されたウォレットおよび電子メールアドレス」「マイニングプール」に関する情報を解析。

その結果、以下の情報を採集したという。

- 629,126個のサンプル

- マイニングプールとの接続に使用された3,773通の電子メール

- 2,995のマイニングプールのURL

- 2,341のMonero (XMR)ウォレット

- 981のビットコイン(BTC)ウォレット

- 131のElectroneum (ETN)ウォレット

- 44のEthereum (ETH)ウォレット

- 28のLitecoin (LTC)ウォレット

つまり、マイニングマルウェアの標的になっている仮想通貨においては、Monero(XMR)が大部分を占めていることがわかった。

Unit 42は、2,341のMoneroアドレスすべてに対する上位8つのマイニングプールを照会することで、これまでにマイニングされたMoneroの数量を正確に特定できたという。その値は798,613.33 XMRに上り、1Monero当たり180ドルの交換レートで米ドルに換算すると、攻撃者の推定獲得金額合計は約1.5億ドルに達する。

なお、2,341のウォレットのうち、0.01 XMR (~2.20ドル)以上稼いだのは1278 (55%)だけで、特定したウォレットの半分近くがMoneroを生成できていなかったという。

ちなみに、この値には、WebベースのMoneroマイナーや認識できていないMoneroマイナーは含まれていない。したがって、悪意のある活動でマイニングされたMoneroの割合はもっと高いことが予測される。