nixCraftは2018年1月8日(米国時間)、「How to check Linux for Spectre and Meltdown vulnerability - nixCraft」において、利用しているLinuxサーバが先般話題になっているプロセッサの脆弱性「Spectre」「Meltdown」の影響を受けるかどうかを判定する方法を紹介した。

紹介されている方法は次のとおり。

診断スクリプトをダウンロードして実行

wget https://raw.githubusercontent.com/speed47/spectre-meltdown-checker/master/spectre-meltdown-checker.sh

sudo sh ./spectre-meltdown-checker.sh

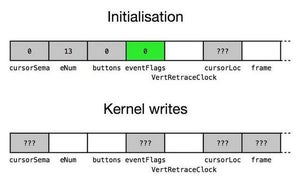

紹介されているスクリプト(Spectre & Meltdown Checker)はバウンズチェックバイパス(Spectre、CVE-2017-5753)、ブランチターゲットインジェクション(Spectre、CVE-2017-5715)、不正データキャッシュ読み込み(Meltdown、CVE-2017-5754)を調査することができるとされている。対策や緩和策が実施されていないカーネルを使っている場合、その旨が表示される仕組みになっている。

脆弱性「Spectre」「Meltdown」を巡っては、日々新しい情報が公開される状況が続いている。今後も各社の報道に注目しておくとともに、対策が公開された場合は迅速に適用していくことが望まれる。